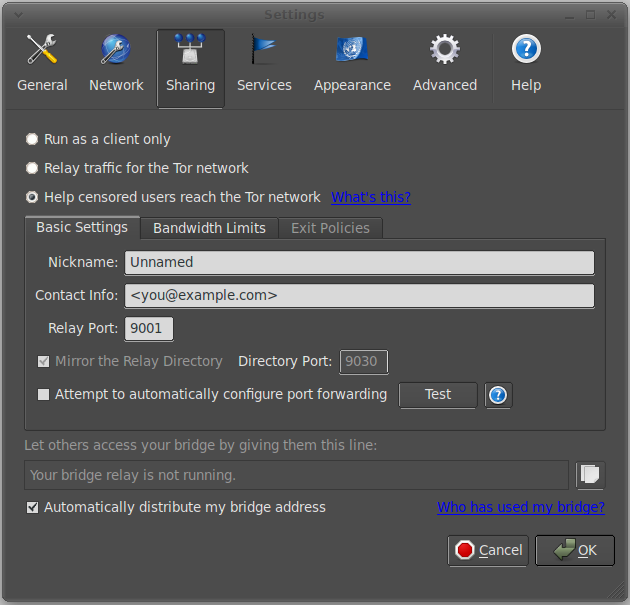

, sidste gang, vi tog et kig på grundlæggende kigger med tor, anonymizing web - netværk.ved afslutningen af den artikel, vi var inde på, hvordan til at deltage aktivt i tor med din egen relæ.at ' er, når dit lokale kopi af traditionelle funktioner som en knude i nettet, sendte krypterede for trafik - bidrage til at øge den samlede for netværk og' s båndbredde.men der er mere, du kan gøre, som f.eks. løbende usynlige tjenesteydelser og broer for dem, der har brug for endnu mere privatliv end vanilje til giver ud af æsken., som igen, alle aktive tor knudepunkter opfordres " relæer " — de passerer pakker mellem andre relæ.hver forbindelse er krypteret, og ingen relæ ved udgangspunktet eller endelige destination af trafik, den vej.at ' det gør for umuligt at snuse: ruten er beregnet uden for båndet (så at sige), og ingen på nettet ved det, så ingen andre kan stjæle det.,, men den endelige bruger ' s http (eller im - eller irc, eller andet) trafikken er nødt til at gå ind for net, et eller andet sted.ved misligholdelse, når du kommer til, om adresser på nogle for netværk og quot; den rampe " relæer.selv om topografien af tor - netværket er i konstant udvikling, og selv om forbindelsen mellem brugeren og på rampen, er krypteret, disse adresser er offentlig information, så fjender, kan stadig se bruger ' s forbindelse og gribe ind på en eller anden måde &mdash, selv ved rå midler såsom slukning af brugeren ' s konnektivitet.,, at privatlivets fred kløft, er løsningen at have hemmelige, ikke offentliggjort på rampen relæer.tor projektet kalder dem broer, for at angive forskellen.hvor mange broer, der er ukendt, for der er ingen liste.den mest en isp eller angriber kan blokere for er afskåret fra adgang til de offentlige kontorer, men hvis brugeren har adressen på en for bro, han eller hun stadig kan forbinde.,,, at broen er så enkelt, som kører for en normal tor relæ.den enkleste måde er at installere numse gui kunde, som giver dem mulighed for at starte og stop for funktioner på efterspørgslen.projektet anbefaler du bruger de seneste sager direkte fra dem, i stedet for at bruge en distribution ' s pakke forvaltningssystem, fordi sikkerheden fastsættes kan tage for lang tid at passere gennem distro revision.den linux /unix downloade side forbindelser til materialebanker til debian baseret, omdrejninger pr. minut baseret og gentoo udlodninger, samt de tre bsd smag og kilde pakker.,, konstatere, at det ikke er den " browser bundt ", som er gearet til slutbrugere.du og' ll nødt til at installere " numse " pakke, som vil trække i den nødvendige for afhængighed.iværksætte numse, da vælge " fælde genudlægning " knap.udvælgelse af " relæ trafik for for netværk og quot; konfigurerer din node som standard relæ." hjælp til netværk og censureret brugere til at citere, er broen mulighed.,, der er et par muligheder i " grundlæggende indstillinger " regning.stik med misligholdelse relæ havn (9001), medmindre du ved, at din isp blokke.medmindre du har en tvingende grund til ikke at projektet også vil have dig til at give en form for kontakt, information og mdash; men det er ikke offentliggjort.din ip - adresse, og antallet er, at for brugerne havn.ved misligholdelse, du skal tjekke " spejl - fortegnelse, " for det er sådan, for brugere, etablere forbindelser.helt i bunden, ser du " og automatisk distribution min bro adresse. " at løbe en generisk bro, forlad dette kontrolleres.men hvis du sætter din bro til fordel for en særlig ven (herunder selv), kan du give det ukontrollerede &mdash, men du bliver nødt til at fortælle den pågældende broen ip - adresse og port.,, du og' vil bemærke, at den " exitstrategier " tab er grayed ud, når du skal finde en bro.når en normal relæ, du kan få muligheder for at begrænse adgangen til bestemte typer trafik eller blokere specifikke lokalitet anmodninger fra, ud af nettet på din node.men da en bro er et, punkt, de muligheder, ikke anvendelse.,, at ' er alt der er til broen her.at bruge en bro som din egen indgang til for net, besøge numse ' s netværk regning.tjek " min isp blokke forbindelser til for netværk og quot; mulighed, som vil afsløre en liste rubrik, hvor du kan indgå individuelle broer.hvis nogen kender du løber en ikke offentliggjort bro, du kan gå ind i det direkte.ellers vil du nødt til at anmode om oplysninger fra den bro for projekt.,, hvordan det virker sikkert er lidt kompliceret.du kan anmode om en bro over på en særlig ssl krypteret side om tor sted. det er min opfattelse, at projektet holder styr på det, broer, den sender til det anmodende ips, så det onde ikke høste hele bridge - samling.du kan også sende en e - mail til for projektet, og så længe du bruger en af de få kendte e - mail - områder, det vil vende tilbage til en række bridge - id 'er.jeg går ud fra, at denne information er også set, hvordan til at give adgang til broer, uden at det går ud over deres sikkerhed er et svært problem.,, men du får dem, ganske enkelt ind i broen i undersøgelsesperioden havn oplysninger i numse ' s netværk regning, og du kan surfe og net uden at blive blokeret.alle broer id består af en ip - adresse og nummer, adskilt af et semikolon havn og eventuelt kan give en kryptografiske fingeraftryk, selv om dette element ikke synes at være udbredt anvendelse, er du betjent?,,, hovedsagelig, broer, ganske enkelt tilbyde en alternativ, er sværere at blokere adgangen metode til tor netværk.en interessant anvendelse af software er at køre en ip - baserede tjenester, som der kun er adgang til via tor (i modsætning til internettet i store).du kan offentliggøre en hjemmeside, løb en pop /imap /irc - serveren, eller endda få en ssh - serveren, der er tilgængelig, uden nogensinde at afsløre din adresse for besøgende, og selv bag en firewall,.,, hvordan er det muligt?den faktiske trafik er ført gennem for netværk, som alle andre for data.det svære er at gøre tjeneste kontaktes.tor gør dette ved at opretholde en uddelt hash tabel af tjenester, som er identificeret ved en pseudo - vært navn i. løg område.når en ny service, lancerer det forbindes til et par tor relæer (som alle andre relæ ville), så fortæller hash - database, som relæer, de er.hvis en kunde er en anmodning til den abcdefwxyz.onion vært, en database, vælger en af de relæer, der er forbundet med den tjeneste, og fremsender anmodningen.de relæer, der ikke ved, at de pakker, de bærer er bestemt til en særlig tjeneste, fordi de data, der er blandet med alle andre tor baseret, krypterede data, er der et par andre kontroller, der er med til at beskytte alle. hvis du og' interesseret, hele protokol dokumenteres på tor hjemmeside.der kan du også finde et link til tor skjult service søgemaskine (baseret på duckduckgo) samt et eksempel hjemmeside drives af projektet.et centralt punkt imidlertid huske på, er, at du skal løbe for om, at kunden side for at få adgang til disse tjenester, da de kun er tilgængelige inden for netværk. det er også vigtigt at huske, at de skjulte tjeneste burde kun tilkobles tor på server-side også &mdash, kan være yderst svært at forsøge at løbe en normal webserver fælde, og en for baseret på. løg sted fra samme apache konfiguration, og en person, der finder, at de skjulte indhold på din nuværende up kan bevise, at du er vært, som modarbejder formålet med en " skjult " tjeneste helt. for at du kigger på en let web - server, som thttpd.hvis du vælger http server, du bør gøre det kun tilgængelige for localhost.næste gang, i din. torrc konfiguration fil, finde sted skjult tjenesteydelser blok, og tilføje et par linjer som,,,, hiddenservicedir /en /sti /i /a /sted hvor du kan /beholder /files /for.your/hidden_service/hiddenserviceport 80 127.0.0.1:5222,,,,,,, hiddenservicedir adresseregister er blot et sted, hvor for vil smide en tekst fil, som indeholder. løg adresse til din tjeneste.den hiddenserviceport linje har tre dele: " falske " havn nummer annonceret til besøgende (80, til at fungere som en standard web - server), den adresse, til at binde sig til (her, 127.0.0.1, som er localhost), og de lokale havn - nummer (5222).du kan også give disse oplysninger på numse, i den fælde: tjenesteydelser regning, når nu du genoptage tor, den vil give en. løg vært navn til dig, og redde en privat nøglen i din hiddenservicedir fortegnelse.denne centrale kontrollerer, at du faktisk er den tjeneste, der er anført i uddelt hash database, så kunderne kan forbindes med tillid og mdash; så lad ' ikke tabe det.at ' er alt der er til det, kan du så mange tjenesteydelser, som du har lyst til, at noget, som du vil få, og som kan flyves af tor.,, hvordan du sprede nyheden om din tjeneste, er en anden sag, og mdash; hvis du efter på den offentlige internet. dine fjender vil næsten helt sikkert forbinder dig med det.der er i tor kun opslagstavler imidlertid, som fællesskabets fora, hvor man ofte efter forbindelser til. løg - tjenester.naturligvis, at ', hvis du ønsker at offentliggøre deres indhold.som med broer, kan du også nødt til at gøre noget, der kun er tilgængelige til bestemte personer, eller kun for en kort tid, i hvilket tilfælde personligt, er det bedste, bridgebuilding og mere, er der helt sikkert en byttehandel med begge disse teknikker.du kan ikke bare løbe en usynlig for broen og forventer dissidenter for at finde det og bruge det &mdash, bliver de nødt til at oprette og drive tor.man kan heller ikke løbe en anonym webserver deler ud af sandheden, som den tønde fuld til hele verden og mdash; man kan kun gøre den tilgængelig for andre mennesker, der løber tor.ikke desto mindre er disse både spændende muligheder uden for ville ' ikke eksisterer.den oprindelige tor begreb har ' t omfatter &mdash. det viser bare, at en solid teknologi som for mere og bedre anvendelse end tilfældig surfe på nettet, så længe brugerne er villige til at flytte grænserne.hvem ved, hvad der ellers kan bygges på toppen af tor?,