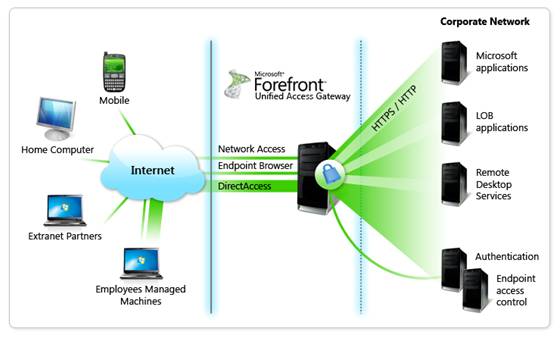

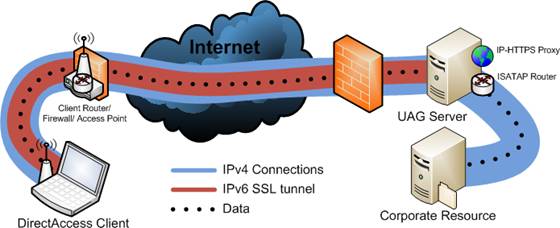

,, indledningen, i de foregående artikler om direkte adgang, du læser om direkte adgang driver ipv6 planlægning og vedtagelsen i virksomheder, store og små.vi har dækket størrelse og kapacitet planlægning for miljøet på grund af deres krav, herunder antallet af apparater, der er da givet samt kapacitet krav og kryptering typer, som er konfigurerbare til tjeneste.,,,,,, vi var også inde på et værdifuldt element til direkte adgang ligning: fremme lige adgang gateway - 2010 (uag).så du planlægger etablering af direkte adgang, er det hensigtsmæssigt at tage lidt tid til at gennemgå uag, forstår, hvad det fører til bordet, og om det er værd at sætte ind i ligningen for en direkte adgang til indsættelse i deres miljø.,, hvad er ensartet adgang?,, microsoft købte et lille firma, der hedder "kommunikation i 2006.hval, der tilbydes en niche ssl /vpn - produkt, som konkurrerer med de store net udbydere (cisco, enebær, osv.).det gav nogle meget rige applikationsintegration for fjerntliggende udgivelse og en fleksibel vært inspektion motor til at revidere system indstillinger, som indtil dato virus -, sikkerheds opdatering installeret osv. denne teknologi udviklet sig til microsofts intelligent anvendelse gateway - 2007 (iag) produkt, og for nylig blev omdøbt til fremme lige adgang gateway - 2010 (uag) frigivelse.uag installationer på windows server - 2008 r2, 64 - bit og kan køre på standard - hardware - eller købes som et apparat med oem fra microsoft partner.uag er designet til at gøre et par ting godt, som vist i figur 1, og som er opført nedenfor:,,, offentliggøre ansøgninger på afstand.uag let kan bruges til at offentliggøre udveksling fjernadgang (f.eks.: udsigterne web - adgang), og sharepoint tilnærmelsesvis så godt.uag har bygget på programniveau filtrering kapacitet.denne meget kornet filtrering kapacitet kunne stoppe en bruger fra at uploade indhold via sharepoint, når de er uden for netværket, men tillader det, når de kommer fra, inden for eller ud fra et mere stolede på maskine, for eksempel.give en fjernbetjening portal for brugeren at udvælge og iværksætte apps.du er i stand til at give en liste over tilgængelige programmer baseret på, som brugeren, samt hvad sundhedsstatus for deres maskine.fuld ip - forbindelse via en ssl - tunnellen er konfigurerbare så godt., direkte adgang til rådighed via internettet.uag kan fungere som en omvendt fuldmagt til at acceptere direkte forbindelser via internettet og rute til den interne virksomheds netværk.uag, også er i stand til at gøre ipv6 < - > ipv4, oversættelse, der giver direkte adgang til konnektivitet for »nedarvede« anordninger internt, som måske ikke er ipv6 adresserbare.,,,,,, figur 1, højt niveau arkitektoniske overblik over uag kapacitet.(kilde: technet. microsoft. kom), uag er en god måde at forenkle grundlaget for deres direkte adgang til miljø, ved at konsolidere alle eksterne forbindelser til et par uag servere, du er i stand til at have en enkelt lokalitet i og ud af miljøet, for at overvåge klient forbindelser.uag ikke kan erstatte de traditionelle ssl /vpn, som du har i stedet for deres brugere i dag, men lad os fokusere på direkte adgang til offentliggørelse af kapacitet med henblik på anvendelsen af denne artikel.,, en sidste bemærkning om interessen for uag, især i enterprise placeringer, uag er godkendt pr. server (se ovenfor) og med en klient adgang til licenser ('ere), som de fleste microsoft - produkter.den uag 'ere er medtaget i microsoft - enterprise cal suite, som organisationen kan allerede ejer.det kunne hjælpe sizably reducere omkostningerne til deres direkte adgang til gennemførelse eller mindske visse omkostninger, som du ser ud til at konsolidere fjernadgang løsninger.denne fordel alene presser mange det professionelle til at evaluere, hvordan uag kan være et egnet i deres miljø,.,, uag og direkte adgang, i en nøddeskal uag får direkte adgang til mere fleksible og giver yderligere anvendelse kapacitet ved at forenkle nogle af de oversatte spørgsmål, der kan forekomme bevæger sig fra ipv6 < - > ipv4 inden for og uden for virksomhedens netværk.et godt eksempel på, hvor uag var i stand til at give det virker bare "multifunktionalitet" peer to peer - applikationer, som microsoft lync eller fjerntliggende skrivebord.den gør det også muligt for isolering af direkte adgang indtrængen og ud til en eksponering ".ud fra et sikkerhedsmæssigt perspektiv, din organisation kan være mere komfortabel med en uag anordning på nettet kant mod en generisk windows server - 2008, r2.uag er bygget oven på microsoft 's trussel forvaltning gateway (tmg) teknologi, tidligere isa - server.på et tidspunkt, den direkte adgang arkitektur skal være dobbelt kastet med forbindelser til både eksterne net og virksomhedernes net, hvilket bedre sted end på uag anordning?uag giver også mulighed for let konfiguration af tofaktorautentisering integreres i den direkte adgang til miljøet.smart card - autentificering støttes, som er rsa securid.konfigurationen troldmænd og værktøjer, der er til rådighed for uag virkede nemmere at konfigurere end nogle af de i rubrik konfiguration muligheder for samme funktionalitet i windows server, som kan ses i figur 2.den uag og direkte adgang til funktioner kan ses i figur 3.,,,,, figur 2: direkte adgang konfiguration troldmand skærm skudt.(kilde: blog. konab. kom,,,,,, figur 3, uag og direkte adgang til funktionsdata flow - diagram.(kilde: blog. concurrency. kom), losning autentificering og kryptering krav af den direkte adgang til infrastruktur på uag anordninger er også et attraktivt tilbud.i stedet for at omfanget af de enkelte da servere et robust sæt uag anordninger kan støtte kryptering /dekryptering af da tunneler og udføre autentificering og godkendelse af endpoints.en af de mest tvingende grund i de uag + direkte adgang var den udvidede adgang til ipv4 kun ressourcer.med så mange backend ansøgninger var vært for ældre platforme med nogen tvingende grund til at opgradere dem, let at udvide direkte adgang til uden for opgradering af infrastruktur er en enorm fordel.,, hvor fælles adgang port: fremhævet valgmuligheder, når uag infrastruktur (windows server - 2008 r2 servere med to fysiske netadaptere hver) er bygget og software installeret, konfiguration muligheder kan hurtigt blive oprettet på uag anordninger.design beslutninger, der skal træffes, omfatter også ikke at tvinge alt trafik gennem en tunnel eller internt omdirigeret corpnet trafik, tofaktorautentisering muligheder, også for at gøre det muligt for netadgang beskyttelse til at håndhæve konfiguration og klient sundhed i den direkte adgang til tunnelen, og flere andre.hvis du ønsker at anvende ipv4 konnektivitet mulighed for servere i deres miljø, være opmærksomme på ip64 og dns64 konfiguration muligheder (direkte adgang til serveren troldmand - > forvalter direkte adgang - > identifikation af dns - server).,, konfigureringen af ipv6 præfiks adresser og autentificering muligheder bør også revideres i detaljer, før for at uag foran din direkte adgang, anvendelse.konfigurerbare muligheder for uag omfatter en rod - og mellemliggende certifikater i ca - kæde, ip-https certifikater, sundhedscertifikater for netadgang beskyttelse, smart cards, og ipsec kryptografi indstillinger.,,,, kort sagt, virker det som om, uag er en stor udbredelse mulighed for direkte adgang til udsendelser, både store og små.den lethed, konfiguration og "wizard" drevet funktionalitet tilladt denne ekspert til hurtigt at opnå samme opgaver for direkte adgang til fælde på en lettere måde.hvis organisationen ejer allerede de uag klienthenvendelser licenser i microsoft - aftalen, finder uag som en "må være" for deres anvendelse.som altid, at integrere det i planen så tidligt som muligt vil gøre anvendelsen mere gnidningsløst og undgå en afbrydelse af en tunnel.,,