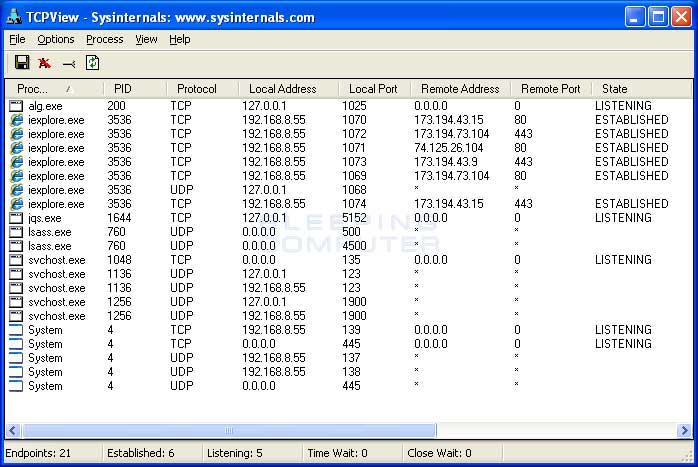

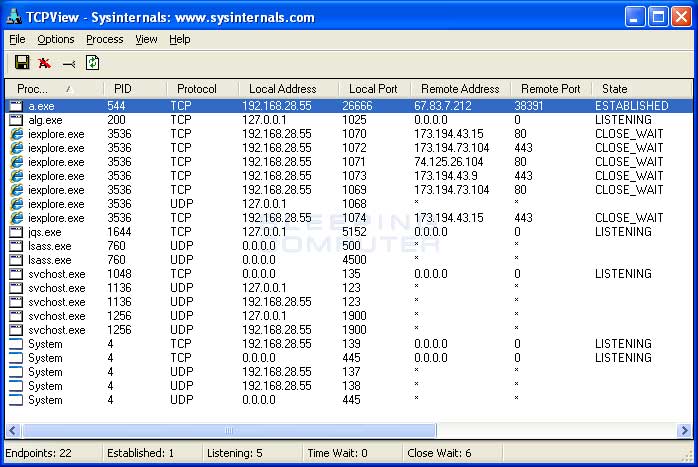

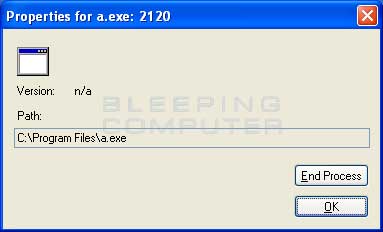

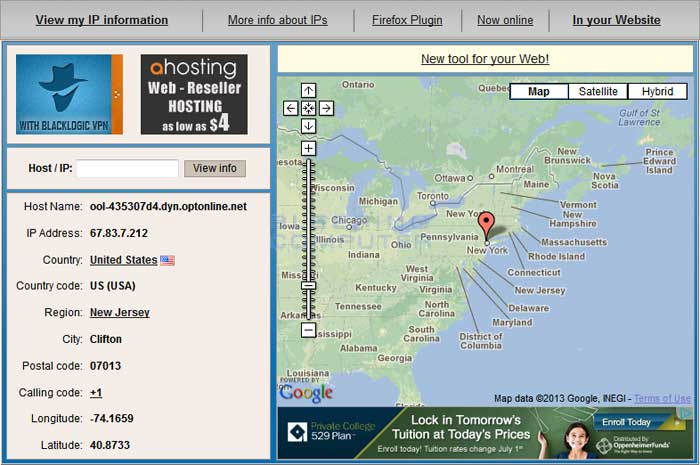

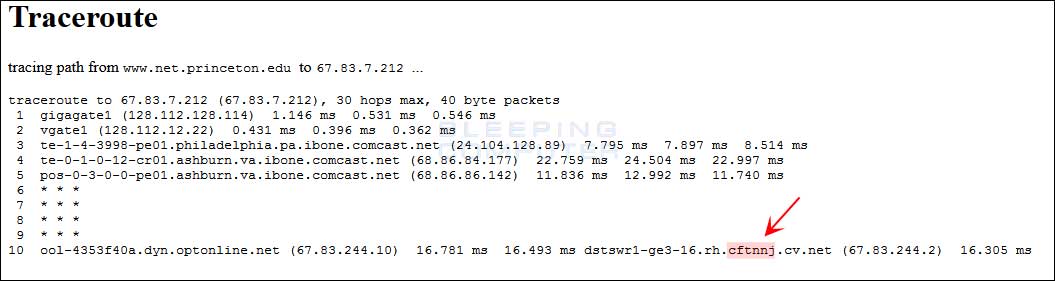

, indledning, har du nogensinde været forbundet til din computer, når der foregår noget?en cd - drev åbner på sin egen, din mus bevæger sig af sig selv, programmer afsluttes uden fejl, eller din printer skal trykkes ud af det blå?når det sker, er en af de første tanker, som kan komme ind i dit hoved, er, at nogen har hacket din computer og leger med dig.så begynder du at føle vrede, blandet med en smule frygt, fordi der er nogen, der krænker deres personlige rum uden din tilladelse og potentielt adgang til deres private oplysninger.i disse tider, i stedet for at gå i panik, denne forelæsning vil vise, hvad de skal gøre, og hvordan vi kan hjælpe dem opspore hacker og anmelde dem til myndighederne, når din computer er hacket, en hacker, typisk vil installere en fjernbetjening trojan, eller en rotte, som vil gøre det muligt for dem at få adgang til det igen i fremtiden..denne trojanske vil lytte på en tcp eller udp - havn, og vent på forbindelser fra fjerntliggende bruger.når de fjerntliggende bruger er forbundet de har fuld adgang til computeren og være i stand til at få adgang til filer, programmer, skærm skud, og eventuelt deres web cam. mens hackeren er forbundet, selv om de er sårbare, fordi vi har brug for programmer, der gør det muligt for os at se ip - adresse, at brugeren er koblet fra.denne ip - adresse, kan anvendes til at finde deres omtrentlige geografiske placering, muligvis login navne fra deres computer og identitet spor fra deres vært navne.vi kan bruge disse oplysninger til at anmelde dem til myndighederne eller håndhævelse af loven.det første skridt er at fortsætte til næste afsnit, hvis du vil lære at bruge et redskab til tcpview at undersøge forbindelserne mellem deres computer og et fjerntliggende.,,,, ved hjælp af tcpview i vinduer for at se, hvem der er forbundet til din computer,,, tcpview er et kraftfuldt værktøj for vinduer, der giver dig mulighed for at se alle de nuværende tcp /ip - net forbindelser på din computer.som næsten alle fjerntliggende hacker begås via internettet, vil du være i stand til at bruge tcpview til hurtigt at få øje på nogen fjern datamat, der er forbundet til din computer.til brug tcpview du downloade det fra følgende placering og redde det på dit skrivebord:,, tcpview downloade sammenhæng, for at finde en hacker, som kan være forbundet med din computer, løb tcpview og acceptere kørekort aftale.du vil nu blive vist en side, der viser alle de aktive tcp /ip forbindelser på din computer.hvis der er en fjern bruger forbundet til din computer på dette tidspunkt, så tcpview vil vise deres tilslutning og ip - adresse, de er forbundet med. i forbindelse med tcpview altid være sikker på, at deaktivere løse adresse element, som vi ønsker at se den tilsluttede ip - adresser.for at gøre dette, når tcpview er åben, klik på menuen, muligheder, og så uncheck, løse adresser.nu, hvor tcpview er fælde ordentligt, lad ' se, hvordan tcpview virker ved at se på en skærm, skudt af tcpview viser kun berettigede forbindelser.,, note: husk, at der er mange legitime programmer, der vil være berettiget i forbindelse med fjerntliggende datamater.for eksempel, da du besøge et websted med en webbrowser, de vil downloade billeder, reklamer, javascript, og andre applets fra hele verden.derfor, når du ser webbrowser, sms - program, eller andre internetrelaterede program og de for nylig brugte det, du skal ikke være bekymret.,,,,,, så du kan se fra billedet ovenfor, kun programmer, som viser en etableret forbindelse er relateret til internet explorer - processen.hvis internet explorer kun blev brugt inden for de sidste 5 - 10 minutter, så disse sammenhænge er legitime forbindelser, der blev givet til forskellige websteder.de processer, der er i efter medlemsstat ser ud til at være legitime vinduer programmer, så de kan blive ignoreret så godt.for at være sikker, men du bør altid kontrollere veje af alle lytter programmer ved dobbelt klikke på programmet navn.dette vil åbne en lille snak, der viser dig vejen til den fuldbyrdes.hvis programmet er på det rette sted, så du har bekræftet, at det er legitime programmer. lad ' de siger, at du brugte din computer og din cd - drev skubbet ud på egen hånd.det er lidt mærkeligt, at du skal begynde tcpview og ser på dets forbindelser.,, note: bemærk, at ip - adresser fra denne lektion er totalt fiktivt og ikke udøver nogen skadelig aktivitet mod enhver computer.,,,,, kan du se underlig forbindelse på skærmen?vi etablerede internet explorer forbindelser til en række forskellige værter, men hvis du for nylig har brugt den, så er det normale.- i toppen, men er en underlig proces, der kaldes, a.exe, der har etableret en forbindelse til de fjerntliggende ip - adresse, 67.83.7.212, og hører om de lokale havn, 26666,.hvis du ikke vil erkende det program eller de fjerntliggende adresse, bør de straks blive mistænksom.det næste skridt er at undersøge, om der er nogen legitim program, der anvender denne havn.ved at se på denne wikipedia side ser vi, at der ikke er nogen legitim program tildeles, 26666 -, havne - nummer.hvis du er bekymret for, at de oplever en mistænkelig forbindelse, du burde skrive navnet på det program, den fil, placering og de fjerntliggende bruger ' ip - adresse, så har du det til senere.du vil måske også tage skærm skud, hvis du er nødt til at vise det til myndighederne.endelig er vi double-click processen navn for at se, hvor den er beliggende, og finder, at det er oplagret direkte i c: \\ program filer mappe.,,,,,, eksekverbar programmer må ikke opbevares direkte i c: \\ program filer mappe, så det giver en større sag, at det ikke er en legitim program og der var adgang til din computer uden din tilladelse.for at være sikker, du burde stoppe processen, således at den hacker ikke længere er forbundet med computeren.nu hvor du ved, at nogen har været at få adgang til din computer uden din tilladelse, skal de fortsætte til næste afsnit for at lære at bruge de oplysninger, vi har indsamlet for at opspore dem.,,,,,,, ved hjælp af vores spor til at spore den hacker,,, nu hvor du ved det potentielle hackere ip - adresse, - brug det til at spore dem.den første ting, du ønsker at gøre, er at få en generel geografiske beliggenhed for brugeren.dette kan gøres ved hjælp af den geoiptool sted.når du er på denne lokalitet, træde ip - adressen til fjerntliggende bruger du så forbundet til din computer.geoiptool vil vise den generelle placering til ip - adresse, som vist nedenfor.,,,,,, så du kan se fra ovenstående billede, fjernbetjeningen ip - adresse, som er forbundet til din computer tilsyneladende er beliggende i clifton, new jersey i usa. desværre er det geoip oplysninger ikke altid er korrekt, så vi vil brug et værktøj til at bekræfte, hvad de kaldte traceroute geoiptool viste.traceroute er et program, der vil udskrive værten navne på alle anordninger, mellem din computer og fjernbetjeningen.som isps - giver typisk værter navne til deres udstyr med geografiske navne, vi kan få yderligere fingerpeg med hensyn til placeringen af ip - adressen. for at bruge traceroute, du kan gå til denne hjemmeside: http://www.net.princeton.edu/traceroute.html.når der angives hackere ip - adresse og klik på det sted, button.en traceroute proces kan tage et stykke tid, så du kan gøre noget for 5 - 10 minutter, og så komme tilbage og se resultaterne.når det sker, skal du se produktion svarende til, hvad der er anført nedenfor.,,,,, se hostname af sidste udstyr i traceroute, og den del, som jeg fremhævede.på grundlag af de oplysninger, vi har modtaget fra geoiptool, denne yderligere bekræfter, at ip - adresse sandsynligvis tilhører en fra clifton, new jersey. i et godt eksempel, men det vil ikke altid være så let at finde ud af, hvor en fjerntliggende ip - adresse.i disse situationer er din bedste chance er at kontakte misbrug afdeling for isp, der ejer de fjerntliggende ip - adresse, og lade dem vide, hvad der foregår.de plejer at optage en indberetning til hacker, som om intet andet, vil skræmme dem nok, at de måske ikke gøre det igen.for at finde ud af navnet på isp, der ejer den særlige ip - adresse, du kan gå ind http://whois.arin.net ip - adresse i, søg er, område i øverste højre på hjemmesiden.det vil se ud, og en liste over de internet - udbyder, der ejer det pågældende ip - adresse og indeholder normalt en mail, du kan kontakte.hvis du har planer om at indberette denne tilbage til de myndigheder, du bør undgå kontakt med isp - på dette tidspunkt. endelig nogen adgang til din computer uden tilladelse, kan være en forbrydelse, hvis du er virkelig bekymret, du kan samle alle disse oplysninger og kontakt det lokale politi og' s it - kriminalitet.hvis politiet ikke har denne afdeling, så du kan kontakte fbi 's afdeling for it - kriminalitet.,,,,, hvad du skal gøre, når du ved, at du er blevet hacket,,, når du ved, at du er blevet hacket, skal du straks gøre din computer og' s sikkerhed, så det ikke sker igen.for at gøre dette skal udføre hvert af disse trin:,, ændre alle passwords for alle konti på din computer, din e - mail konti, og alle bankkonti.,,, installere alle tilgængelige vinduer opdateringer.oplysninger om, hvordan dette kan findes i denne lektion: hvordan skal ajourføre vinduer,,, hvis du bruger fjerntliggende desktopcomputere, ændre den havn, det lytter på ved hjælp af denne lektion: hvordan ændres terminaltjenester eller fjerntliggende desktop - havn, tjek din programmer for disponible opdateringer af secunia psi: se sårbare og ud af programmer ved hjælp af secunia personlige software inspektør (psi), anvendes en firewall på deres net eller din computer.det bedste forsvar af fjernstyrede angreb er en hardware firewall, som f.eks. en personlig router.hvis du kun har et edb - og internet - modem er direkte knyttet til din computer, så sørg for at muliggøre vinduer firewall.,,, når de har afsluttet alle disse skridt, din computer, vil være meget mere sikker,.,,,, konklusion, forhåbentlig oplysningerne i denne forelæsning vil hjælpe dig til at vinde kontrol af din computer i tilfælde af en hacker.ved gennemgangen af disse oplysninger er det imidlertid vigtigt, at ikke at drage forhastede konklusioner og påtage sig alle ukendte etableret forbindelse er en hacker.i de fleste tilfælde forbindelser i tcpview er berettigede og ikke noget at være bekymret over.hvis du har noget, der virker mistænkeligt, at du kan spørge os i teknisk støtte fora.et af vores medlemmer kan hjælpe dig til at afgøre, om denne forbindelse er noget, du skal bekymre dig om.