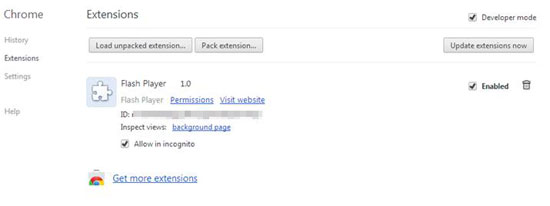

malware beskyttelse, stadig kan omgå google krom og’ s udvidelse anlæg beskyttelse, ondsindede browser udvidelser har været et stort problem i de sidste par år.man bør ikke forveksle direkte ondsindet udvidelser med adware eller toolbars, selv om de er relateret til en forlængelse af. de centrale forskel mellem disse grupper af udvidelser er det ondsindede forlængelse ud over med reklamer, lækkede oplysninger om brugerens kigger opførsel eller almindelig irriterende., browser beslutningstagere såsom google eller mozilla har investeret tid og penge i metoder til at beskytte brugerne mod potentielt uønskede forlængelser, google f.eks. skabte en ny politik for krom for nylig, der forhindrer installering af udvidelser i browseren, hvis disse udvidelser er ikke opført i krom internetbutik, mens kun gyldige for krom stabile og beta - versioner på vinduerne, det tilsyneladende beskytter brugerne løber disse versioner.e - fra ofre for malware angreb. der er manuel løsninger på denne beskyttelse, så stabilt og beta - brugere kan installere udvidelser ikke findes på det officielle krom internetbutik. det egentlige problem er imidlertid, at malware angreb kan angribe krom - og tilføje udvidelser til browseren, selv om det ikke skulle være muligt mere. på grund af den beskyttelse, træk.,,, tendens mikrovirksomheder fundet en ny malware angrebet for nylig, at målrettede krom brugere.angrebet begyndte på twitter, var en bruger tweeted "downloade denne video.facebook hemmeligheder.link ". forbindelsen førte til et specielt tilvirket side, der har en exe fil til brugerens computer automatisk.da henrettet, - - begyndte det at downloade yderligere sager til systemet og blandt de ting, der har downloadet var en browser forlængelse af krom, malware skaber en ny mappe i krom arbejde på systemet og steder - komponenter i det.krom parses oplysninger automatisk og tilføjer det til browseren. det interessante er, at udvidelsen bliver tilføjet til automatisk at krom.der synes ikke at være rede til at informere brugerne om udvidelsen, og det er ikke spærret automatisk af browser -, angrebet er konstrueret til at arbejde med vinduer maskiner kun men udvidelsen anlæg i sig selv kunne arbejde på ikke - vinduer systemer. den eneste beskyttelse mod denne type angreb er for at undgå, at den opfordrer til klik på forbindelser fra ukendte kilder, der lover noget (interessant)., klik på linket er ikke det eneste skridt, der kræves i angrebet, men som exe fil i sig selv vil ikke gøre noget på egen hånd.det er stadig nødvendigt, at brugeren klik på den og - løsninger, der kører på systemet, ikke blokere den fra at henrette.